Iam la gi ✅ Đã Test

Mẹo Hướng dẫn Iam la gi Chi Tiết

Dương Thế Tùng đang tìm kiếm từ khóa Iam la gi được Cập Nhật vào lúc : 2022-09-26 10:10:37 . Với phương châm chia sẻ Mẹo về trong nội dung bài viết một cách Chi Tiết 2022. Nếu sau khi Read nội dung bài viết vẫn ko hiểu thì hoàn toàn có thể lại Comments ở cuối bài để Admin lý giải và hướng dẫn lại nha.Identity and Access Management (IAM) là Nhận dạng và quản lý truy cập (IAM). Đây là nghĩa tiếng Việt của thuật ngữ Identity and Access Management (IAM) - một thuật ngữ thuộc nhóm Technology Terms - Công nghệ thông tin.

Nội dung chính- Giải thích ý nghĩaWhat is the Identity and Access Management (IAM)? - DefinitionUnderstanding the Identity and Access Management (IAM)Thuật ngữ liên quanIAM là gì?IAM

Users và PoliciesIAM Groups và Policies

Nhận dạng và truy cập quản lý (IAM) là quá trình được sử dụng trong những doanh nghiệp và những tổ chức cấp hoặc từ chối người lao động và những người dân khác ủy quyền cho những khối mạng lưới hệ thống bảo vệ an toàn và đáng tin cậy. IAM là một tích hợp của khối mạng lưới hệ thống luồng việc làm có liên quan đến tổ chức think tanks người phân tích và khối mạng lưới hệ thống làm cho bảo mật thông tin an ninh thao tác hiệu suất cao. Chính sách, thủ tục, những giao thức và những quy trình đều liên quan đến IAM. Danh tính và bảo mật thông tin an ninh ứng dụng cũng đang xem xét quan trọng.

Xem thêm: Thuật ngữ công nghệ tiên tiến A-ZGiải thích ý nghĩa

Có một số trong những ưu điểm của IAM gồm có cả giá trị marketing thương mại và tăng cường bảo mật thông tin an ninh, năng suất thao tác tăng và giảm khối lượng việc làm những nhân viên cấp dưới CNTT. Doanh nghiệp sử dụng IAM để tuân thủ với những tiêu chuẩn thực hành tốt nhất, mặc dầu trong chăm sóc sức khỏe, tài chính hoặc những nghành khác. tiêu chuẩn thực hành tốt nhất trong suốt nhiều đấu trường tổ chức yêu cầu bảo vệ kỷ lục, mà ngày càng trở nên quan trọng như tổ chức nhiều hơn nữa thông qua kĩ năng tương tác trong những khối mạng lưới hệ thống hồ sơ bí mật.

What is the Identity and Access Management (IAM)? - Definition

Identity and access management (IAM) is the process used in businesses and organizations to grant or deny employees and others authorization to secure systems. IAM is an integration of work flow systems that involves organizational think tanks who analyze and make security systems work effectively. Policies, procedures, protocols and processes are all linked to IAM. Identity and security applications are also important considerations.

Understanding the Identity and Access Management (IAM)

There are several advantages of IAM including business value and security enhancements, increased work productivity and a reduction in the IT staff's workload. Businesses use IAM in order to comply with best practice standards, whether in healthcare, finance or other sectors. Best practice standards throughout several organizational arenas require record protection, which becomes increasingly important as more organizations adopt interoperability in confidential records systems.

Thuật ngữ liên quan

- Enterprise Resource Planning (ERP)AuthenticationInformation Assurance (IA)

Personal Identification Number (PIN)PasswordVirtual IdentityHealth Insurance Portability And Accountability Act (HIPAA)Identity and Access Management as a Service (IAMaaS)Identity Life CycleOrphan Account

Source: Identity and Access Management (IAM) là gì? Technology Dictionary - Filegi - Techtopedia - Techterm

IAM là gì?

IAM hay Identity and Access Management là nơi mà bạn quản lý những AWS user của tớ cũng như việc truy cập của tớ tới những tài khoản AWS và những service.

Vậy rõ ràng điều trên có ý nghĩa là gì? Nó nghĩa là bạn hoàn toàn có thể tạo những tài khoản user cho những thành viên trong team mình và cấp cho những user đó quyền truy cập những tính năng hoặc những service nhất định của AWS.

Một vài việc những bạn sẽ thường thao tác trong IAM gồm có: tạo account, group, role và những IAM access policy.

Giờ thì bạn hoàn toàn có thể vào AWS console để xem qua về IAM:

Chú ý: khi những bạn tạo một tài khoản AWS, một tài khoản root user sẽ được tự động tạo ra với những thông tin khi bạn tạo tài khoản AWS (email, billing…). Tài khoản root mặc định sẽ có quyền truy cấp tới tất cả những AWS resource, gồm có billing và tất cả những service. Như vậy tài khoản root sẽ hoàn toàn có thể thực hiện mọi action hoàn toàn có thể trong một tài khoản AWS. Các tài khoản user được tạo mới sau đó mặc định sẽ không còn quyền truy cập tới bất kể AWS resource nào cả. Bạn sẽ nên phải tự tay cấp quyền cho những tài khoản này nếu muốn chúng hoàn toàn có thể truy cập được một resource nào đó.

IAM Users và Policies

Giờ mình sẽ vào tab user ở trong IAM console:

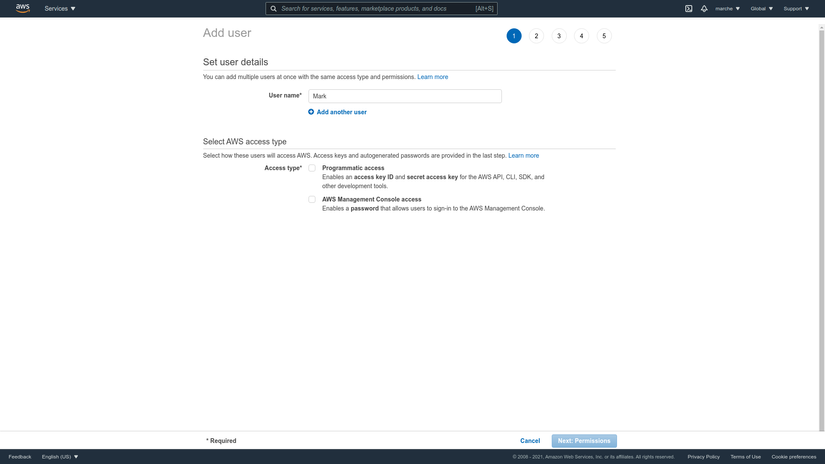

Các bạn hoàn toàn có thể thấy hiện tại tôi chỉ có duy nhất 1 user “Tung”, user này đã được gắn policy truy cập Lever admin. Giả sử trong team của bạn có thành viên Mark và bạn muốn Mark hoàn toàn có thể truy cập bucket S3 thì phải làm ra làm sao? Đương nhiên đầu tiên tất cả chúng ta cần tạo một tài khoản user cho Mark. Hãy ấn vào nút Add user:

Giờ những bạn hãy để ý mục Select AWS access type, bạn hoàn toàn có thể thấy có hại loại access: Programmatic access và AWS Management Console access. Thực ra access type của AWS hoàn toàn có thể xem là một chủ để nâng cao thế nên mình sẽ chỉ tóm tắt cho những bạn biết nhiều chủng loại type này là gì vì một số trong những nội dung bài viết trong series sẽ có đề cập đến chúng:

- Programmatic access: với những người dân cần truy cập trực tiếp một resource AWS nào đó thông qua một ứng dụng mà người ta đang phát triển hoặc thông qua giao diện dòng lệnh, bạn

sẽ nên phải đáp ứng cho họ một access key và một secret access key. Chúng là những thông tin đăng nhập đã được mã hóa, được cho phép người tiêu dùng hoàn toàn có thể log in và truy cập những resource AWS mà tránh việc phải nhập tay một mật khẩu nào đó. Đây là một cách bảo vệ an toàn và đáng tin cậy để một admin hoặc một developer nào đó đã có được kĩ năng truy cập những resource AWS mà không thông qua console quản lý của AWS.AWS Management Console access: access type này sẽ giúp bạn hoàn toàn có thể được cho phép một user log in vào

console quản lý AWS và qua đó truy cập tới những service AWS.

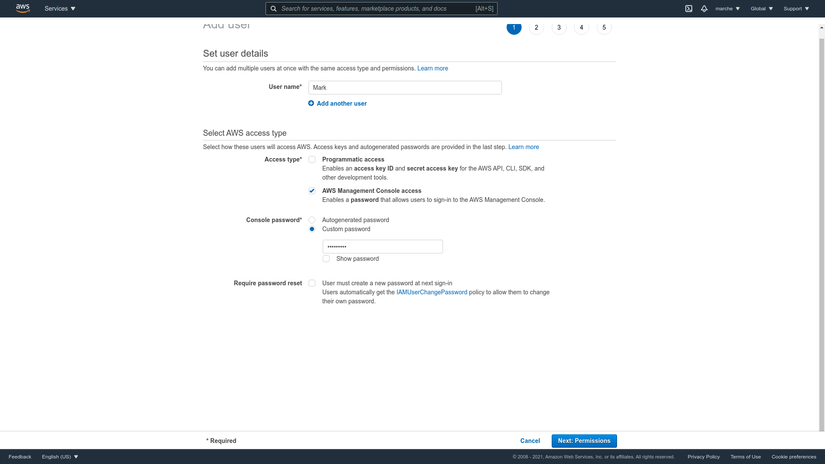

Ở ví dụ này, mình sẽ chỉ sử dụng AWS Management Console access. Tiếp theo bạn hoàn toàn có thể set password cho user rồi ấn vào nút next:

Giả sử ngay ở bước này, user Mark đã được tạo thành công và Mark thử truy cập bucket S3 thì anh ta sẽ nhận được tin báo accesss denied, chính bới như tôi đã đề cập ở phần trước, khi một account user được tạo ra, mặc định nó sẽ không còn quyền truy cập bất kì resource AWS nào cả và ban sẽ phải chỉ rõ từng quyền cho nó.

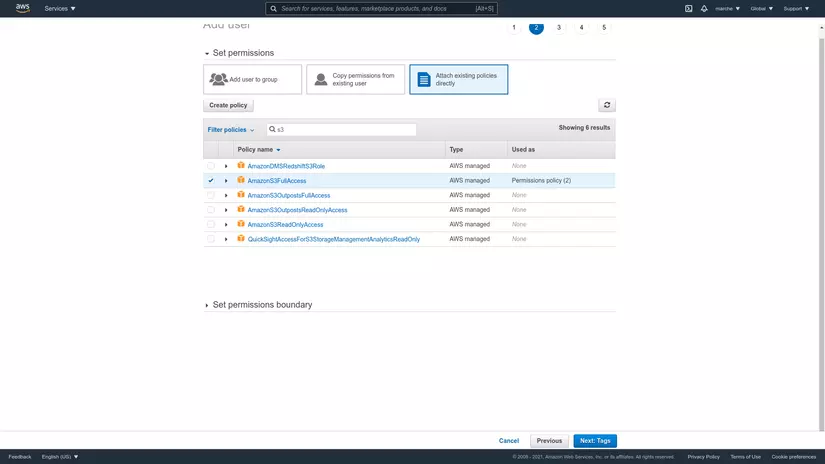

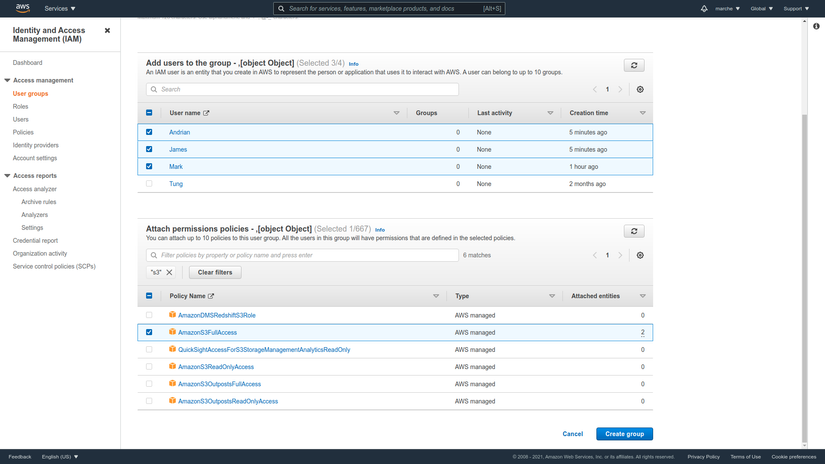

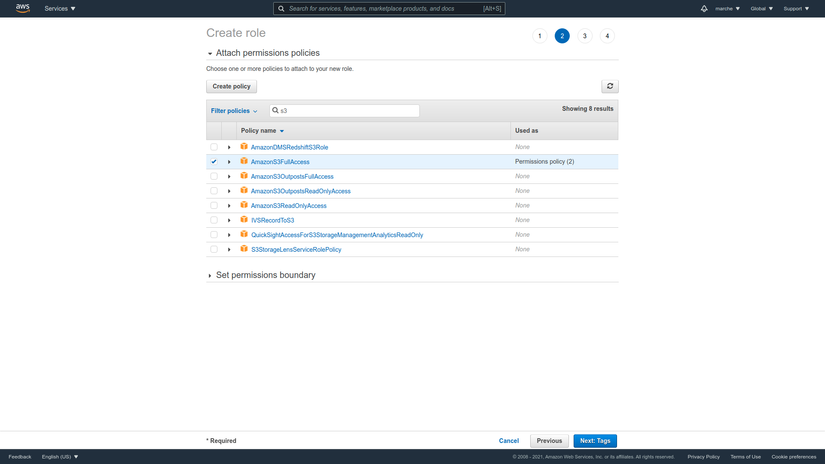

Vậy thì, để đáp ứng full quyền truy cập S3 cho Mark, bạn hẫy chọn tab “Attach existing policies directly” rồi gõ “S3” vào ô filter để lọc ra những policy về S3, check vào “AmazonS3FullAccess” rồi ấn Next:

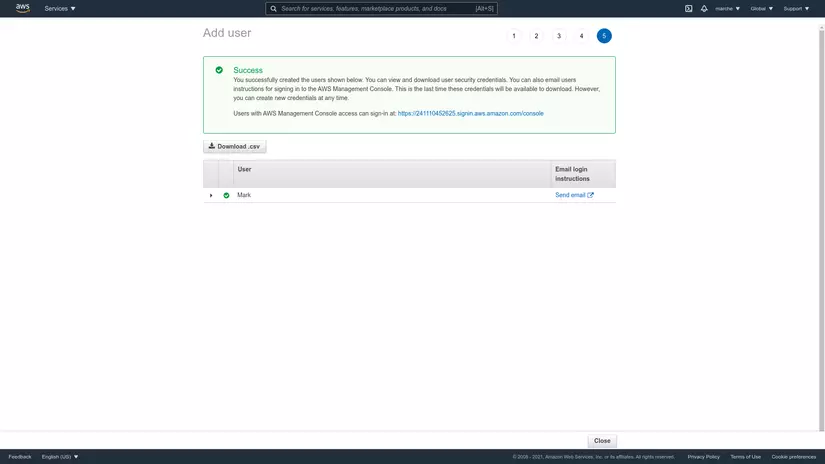

Ấn next tiếp để sang màn Tags rồi Next sang màn review và ấn Create user. Như vậy là bạn đã tạo thành công tài khoản user cho Mark với toàn quyền truy cập S3:

Hãy để ý trong thông báo có một đường link dẫn tới console quản lý AWS, url này khác với url dành riêng cho root user, nó dành riêng cho user vừa được tạo ra. Tượng tự bạn hoàn toàn có thể tạo nhiều user cùng một lúc, họ sẽ có chung một mật khẩu và url tới console quản lý AWS giống nhau.

IAM Groups và Policies

Ở phần trước, tất cả chúng ta đã học cách gắn policy cho một user để cấp quyền truy cập cho user đó. Nhưng nếu như tất cả chúng ta nên phải cấp quyền truy cập giống nhau cho 20 user hoặc thậm chí là 100 user? Lúc này, để hoàn toàn có thể quản lý quyền truy cập một cách hiệu suất cao thì thay vì phải gắn policy cho từng user, tất cả chúng ta hoàn toàn có thể tạo một group những user và gắn policy cho group đó.

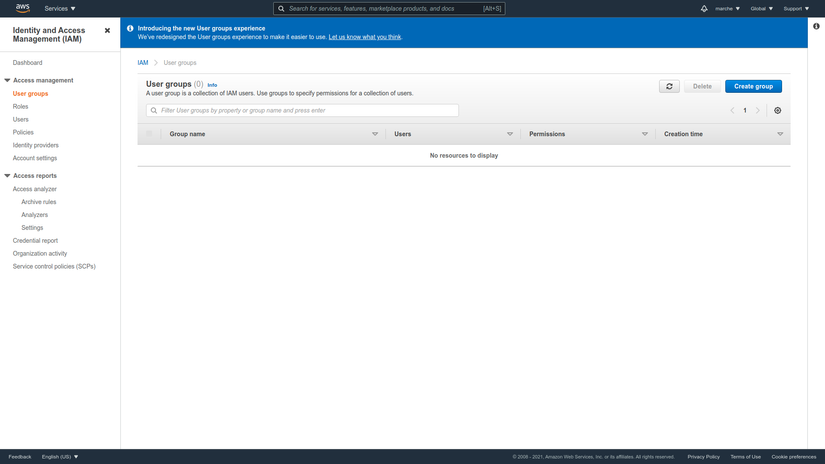

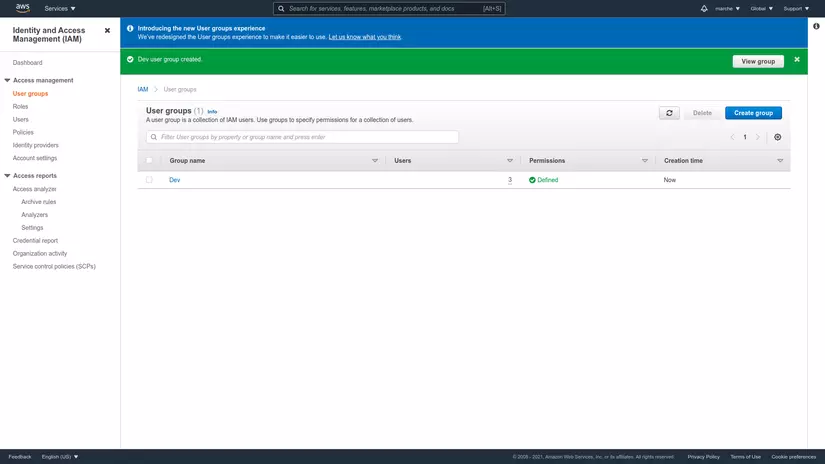

Hãy ấn vào tab User groups và chọn Create group:

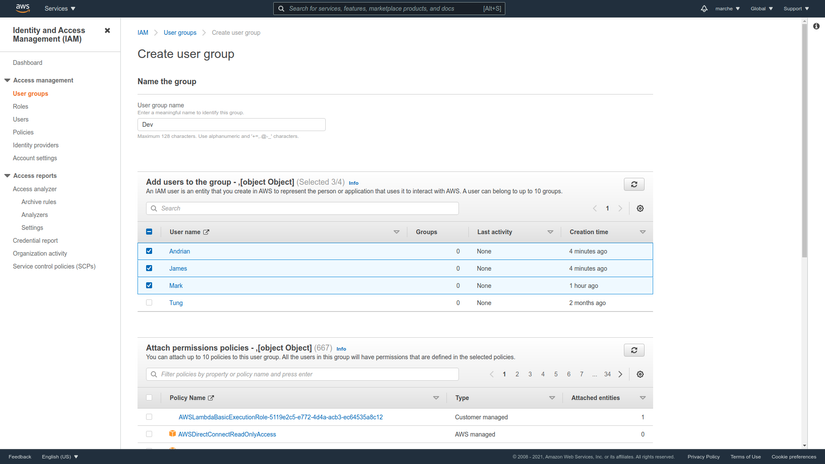

Mình sẽ đặt tên cho group này là “Dev”. Hãy chọn những user bạn muốn đưa vào group:

ở phía dưới là phần gắn policy cho group:

Vậy là bạn đã tạo thành công một group với những thành viên có quyền truy cập tới S3 như đã được gắn cho group:

Giiả sử user Adrian trong group tất cả chúng ta vừa tạo cần quyền truy cập tới một resource khác không phải S3 nhưng những user còn sót lại thì không cần. Lúc này bạn hoàn toàn có thể gắn thêm policy trực tiếp cho Andrian hoặc hoàn toàn có thể tạo ra một group khác và add Andrian vào group đó, rồi tiếp đó gắn policy cho group mới này. Khi đó, Andrian, Mark và James vẫn đều có quyền truy cập giống nhau tới S3, và Andrian sẽ có thêm những quyền truy cập ở group thứ hai mà tất cả chúng ta vừa tạo ra.

Việc tạo group user là một practice được khuyên dùng thay cho việc gắn policy trực tiếp cho từng user.

IAM Roles

Không chỉ có những user mới cần truy cập tới những resource AWS. Đôi khi, những service khác của AWS cũng cần phải truy cập tới những resource rất khác nhau.

Giả sử, bạn có một ứng dụng chạy trên một server EC2 cần truy cập tới file được lưu ở bucket S3. Có lẽ bạn sẽ nghĩ đơn giản là tất cả chúng ta chỉ việc gắn policy cho EC2 để cấp quyền truy cập tới S3. Nhưng thực ra không phải vậy, khác với user hoặc group là những identity, EC2 là một resource nên policy của nó sẽ không dùng để chỉ rõ nó hoàn toàn có thể access resouce nào, mà thời điểm hiện nay policy của nó dùng để chỉ rõ những identity nào hoàn toàn có thể truy cập tới nó. Do đó AWS có một feature khác là Role, nghĩa là tất cả chúng ta sẽ cần tạo ra một IAM Role để role này hoàn toàn có thể cấp quyền truy cập S3 cho EC2.

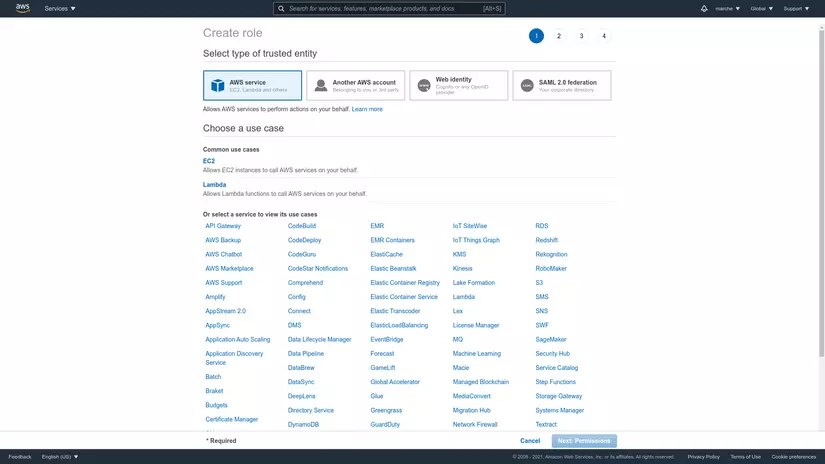

Đầu tiên, hãy mở tab roles vầ ấn vào Create role:

Ở phía trên màn hình hiển thị bạn có thế thấy một thứ gọi là “trusted entity”. Đây là một chủ đề khá là nâng cao nên mình xin phép không đề cập tới nó ở đây. Chúng ta sẽ tập trung vào làm thế nào để gắn một role cho một service AWS để cấp quyền cho nó truy cập những service khác. Vì tất cả chúng ta cần cấp quyền cho EC2 nên hãy lựa chọn EC2 và ấn Next. Ở đây tất cả chúng ta hoàn toàn có thể chọn policy cho role.

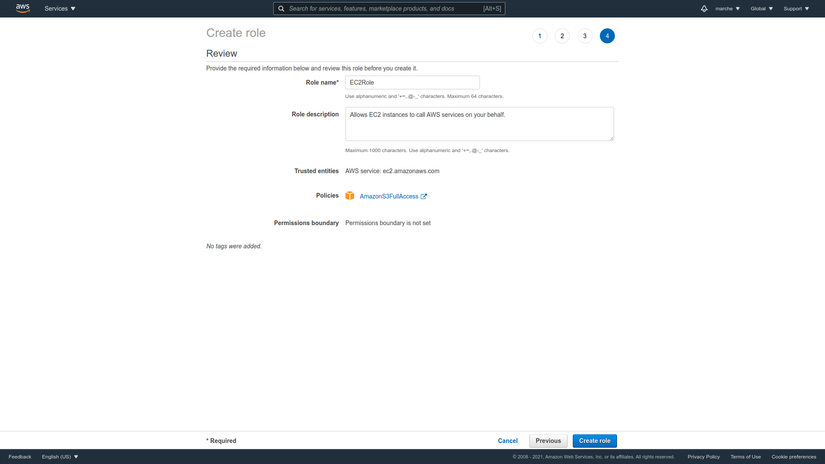

Search “S3” rồi chọn “AmazonS3FullAccess” rồi ấn Next sang màn tags rồi ấn Next tiếp. Đặt tên cho role mới, mình sẽ đặt là “EC2Role” và ấn Create role:

Vậy là tất cả chúng ta đã tạo thành công một role cấp quyền cho EC2 server truy cập S3 in như những thành viên trong group Dev hoàn toàn có thể truy cập S3.

Tải thêm tài liệu liên quan đến nội dung bài viết Iam la gi IAM Arn:aws la gì Hệ thống IAM AWS IAM Aws iam cli